數(shù)據(jù)處理安全無憂 從零基礎(chǔ)到精通的全生命周期防護秘籍

在數(shù)字化時代,數(shù)據(jù)已成為企業(yè)的核心資產(chǎn),如何確保數(shù)據(jù)在流轉(zhuǎn)過程中的安全,成為每個組織都必須面對的重要課題。本文將從數(shù)據(jù)處理的基礎(chǔ)知識出發(fā),深入解析數(shù)據(jù)全生命周期的防護策略,助您構(gòu)建堅實的數(shù)據(jù)安全防線。

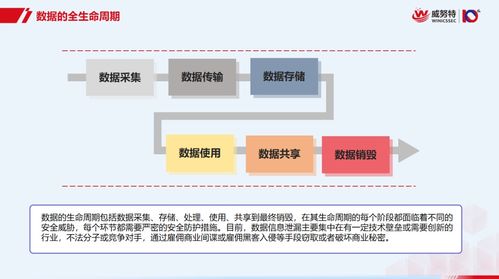

一、數(shù)據(jù)生命周期的六個關(guān)鍵階段

- 數(shù)據(jù)采集階段

- 源頭驗證:確保數(shù)據(jù)來源可靠,建立數(shù)據(jù)采集標準

- 權(quán)限控制:嚴格限制數(shù)據(jù)采集權(quán)限,防止越權(quán)訪問

- 加密傳輸:采用SSL/TLS等加密協(xié)議保障傳輸安全

- 數(shù)據(jù)存儲階段

- 分類分級:根據(jù)數(shù)據(jù)敏感度實施差異化管理

- 加密存儲:對敏感數(shù)據(jù)采用AES等強加密算法

- 訪問控制:實施多因素認證和最小權(quán)限原則

- 數(shù)據(jù)處理階段

- 安全計算環(huán)境:建立隔離的計算環(huán)境

- 數(shù)據(jù)脫敏:對開發(fā)測試環(huán)境使用脫敏數(shù)據(jù)

- 操作審計:記錄所有數(shù)據(jù)處理操作日志

- 數(shù)據(jù)傳輸階段

- 端到端加密:確保數(shù)據(jù)在傳輸過程中不被竊取

- 完整性校驗:使用哈希算法驗證數(shù)據(jù)完整性

- 安全通道:通過VPN等建立安全傳輸通道

- 數(shù)據(jù)共享階段

- 權(quán)限精細化:按需授予訪問權(quán)限

- 水印技術(shù):防止數(shù)據(jù)泄露后的責(zé)任追溯

- 使用監(jiān)控:實時監(jiān)控數(shù)據(jù)使用情況

- 數(shù)據(jù)銷毀階段

- 徹底刪除:使用專業(yè)工具確保數(shù)據(jù)無法恢復(fù)

- 銷毀證明:保留數(shù)據(jù)銷毀的完整記錄

- 介質(zhì)處理:對存儲介質(zhì)進行物理銷毀

二、從基礎(chǔ)到精通的防護策略

初階防護(基礎(chǔ)保障):

- 建立數(shù)據(jù)分類標準

- 實施基本訪問控制

- 部署基礎(chǔ)加密措施

- 制定數(shù)據(jù)備份策略

中階防護(體系化建設(shè)):

- 構(gòu)建數(shù)據(jù)安全治理框架

- 實施數(shù)據(jù)防泄露系統(tǒng)

- 建立安全事件響應(yīng)機制

- 開展員工安全意識培訓(xùn)

高階防護(智能化防護):

- 部署AI驅(qū)動的異常檢測

- 實施零信任架構(gòu)

- 建立數(shù)據(jù)安全態(tài)勢感知

- 實現(xiàn)自動化合規(guī)檢查

三、實用工具與技術(shù)推薦

- 加密工具:VeraCrypt、GPG、OpenSSL

- 訪問控制:IAM系統(tǒng)、RBAC模型

- 監(jiān)控工具:Splunk、ELK Stack

- 脫敏工具:IBM Guardium、Informatica

- 銷毀工具:DBAN、Eraser

四、最佳實踐建議

- 制定全面的數(shù)據(jù)安全政策

- 定期進行安全風(fēng)險評估

- 實施持續(xù)的安全培訓(xùn)

- 建立多層級備份機制

- 定期演練應(yīng)急響應(yīng)計劃

- 保持安全技術(shù)的及時更新

五、持續(xù)改進與優(yōu)化

數(shù)據(jù)安全防護不是一次性工程,而是一個持續(xù)改進的過程。建議:

- 每季度評估防護效果

- 根據(jù)業(yè)務(wù)變化調(diào)整策略

- 關(guān)注最新安全威脅和防護技術(shù)

- 建立跨部門協(xié)作機制

數(shù)據(jù)安全防護需要系統(tǒng)性的思維和持續(xù)的努力。通過構(gòu)建完善的數(shù)據(jù)全生命周期防護體系,結(jié)合適當(dāng)?shù)募夹g(shù)工具和管理措施,您就能真正做到"數(shù)據(jù)流轉(zhuǎn),安全無憂"。收藏本文,隨時查閱,讓數(shù)據(jù)安全防護從理念變?yōu)閷嵺`,從基礎(chǔ)走向精通。

如若轉(zhuǎn)載,請注明出處:http://m.otklc.cn/product/36.html

更新時間:2026-02-19 23:12:35